https://azure.microsoft.com/ja-jp/services/log-analytics/

Azure上の仮想マシンのみならず、

オンプレミス上のマシンや他クラウドサービスのデータも収拾することが出来、

ログの確保と分析もしてくれるシロモノです。

特筆すべきは1日500MB、7日間のデータ保存の利用であれば無料で使えるということ。

ちょっとしたログ確保と分析をしたい場合は、すぐに始めることが可能です。

始め方は下記サイトに詳しく載っています

Log Analytics の起動と開始

https://azure.microsoft.com/ja-jp/documentation/articles/log-analytics-get-started/

準備ができたら、ポータルサイトを開きます。

設定画面をクリック

CONNECTED SOURCESをクリックし、エージェントをダウンロードします。

監視したいマシンへインストールしましょう。

ーー

セットアップウィザードを進めていきます。

Azureログ分析に接続するので、チェックをつけます。

ワークスペースIDとワークスペースキーの入力を求められます。

ポータルサイトのCONNECTED SOURCESにキーがあるので、この値を入れます。

設定が終わるとインストールがはじまり、エージェントの準備は完了です。

CONNECTED SOURCESに接続台数が増えていれば、疎通は成功です。

ログ検索のボタンを押し、以下クエリを打って(大文字・小文字もあわせる)、computer名が取れていればOKです。

Computer=* | measure count() by Computer設定のDataから、収集するデータを指定できます。

WindowsEventlogの他、Performancelog、Syslogのデータも取得可能です。

特にPerformancelogの収集はとても便利ですが、アップデート容量も増えるため必要なものを選定したほうがいいと思います。

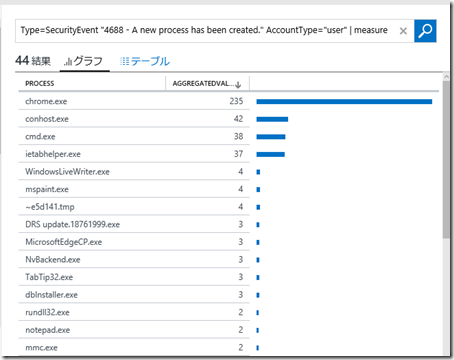

クエリを指定することで、プロセス推移をグラフ化したり、

使用アプリケーションの数を取得したりできます。

また、PowerBIと連動させることで、よりグラフィカルな表現が可能です。

(こちらも利用無料)

これらについては、また次回以降にとりあげたいと思います。

待てないッ、という人は下記記事を参照するとほとんど載ってますのでどうぞ。

https://azure.microsoft.com/ja-jp/documentation/articles/log-analytics-log-searches/

スポンサーリンク